20-04-2012

di Renzo Ottina, H&S Custom

di Renzo Ottina, H&S Custom

Dall’inizio del nuovo millennio

la sicurezza è diventata

uno dei problemi prioritari

per il cittadino, per le

aziende e di converso per la pubblica

amministrazione, che deve far fronte ad

una sempre maggiore richiesta di garanzie

dai propri amministrati. Si stima

che la domanda globale di strumenti

elettronici per la sicurezza crescerà del

7.4% annuo almeno fino al 2014, con

una crescita a due cifre in Cina, India,

Russia e Turchia, Il terrorismo ed i crimini

contro la persona sono sicuramente in

cima alla lista delle preoccupazioni, ma

anche perdita di cose e di diritti hanno

visto una crescita esponenziale. La contraffazione

incide sul PIL Europeo per 8

miliardi €/anno e determina perdite del

37%, con incidenza sui profitti di 2,9

miliardi € anno , senza contare i danni

da perdita di immagine che possono

essere decisamente maggiori. A causa

della contraffazione la UE ogni anno

perde 100.000 posti di lavoro , l’Italia

1,5 miliardi di Euro di gettito fiscale IVA,

Ed è un fenomeno che cresce: dal 1995

al 2007 l’incremento mondiale dei falsi

è stato del 1850%, mentre dal 2000

al 2004 la contraffazione è passata dal

5% al 10% del commercio mondiale,

In Africa e Sud America i farmaci contraffatti

sono in media il 30% del totale

e in Cina causano la morte di 200.000

persone anno. Questi numeri sono tali

da porre l’accento su un nuovo aspetto

della sicurezza: la sicurezza delle cose

o Security on things (SoT).

La sicurezza è il grado di protezione contro pericoli, danno, perdita ed azioni illegali e storicamente è stata declinata in sicurezza fisica di persone e di ambienti - con i sistemi di identificazione, anti intrusione e di video sorveglianza - in sicurezza logica sulle informazioni – con le varie branche della sicurezza informatica – ed in qualche misura in sicurezza delle cose, in particolare con i sistemi di “loss prevention” e di “GPS vehicle tracking”. Nell’ambito della “loss prevention” ad esempio è da quarant’anni che tecnologie di Electronic Article Sorveillance (EAS) contrastano il taccheggio presso i centri commerciali ed altri punti vendita e sono in continua evoluzione.

La definizione di sicurezza delle cose raccoglie tutte le applicazioni che vanno dalla difesa dei diritti di proprietà intellettuale e legali dei produttori, offesi dalla contraffazione, al contrasto della produzione e distribuzione non autorizzata (mercato grigio), fino alla difesa della proprietà materiale con i sistemi di loss prevention e di GPS vehicle tracking. Ma la sicurezza delle cose ha anche valenza sociali e di salute pubblica. La sicurezza delle cose dovrebbe avere molteplici obiettivi:

- Proteggere i legittimi proprietari dalla sottrazione di beni o dal loro utilizzo non autorizzato da parte di soggetti che operano illegalmente.

- Proteggere le aziende che detengono i diritti e sono produttori dei beni, dai potenziali danni economici e di immagine causati dalla contraffazione.

- Prevenire e dissuadere i tentativi di produzione e distribuzione non autorizzata da parte di fornitori, subfornitori e dai canali di vendita infedeli.

- Aiutare il proprio personale, gli investigatori o le autorità delegate ad identificare velocemente e certificare i prodotti originali nell’ambito dei controlli su merci sospette.

- Fornire ai destinatari finali dei beni la sicurezza dell’autenticità e provenienza di quello che stanno acquistando.

- Evitare il rischio di danni alla salute del consumatore e all’ambiente conseguenti alla produzione e all’utilizzo di prodotti di origine e produzione ignota.

- Contrastare le pratiche illegali e lo sfruttamento delle persone limitando conseguenze sociali quali sfruttamento del lavoro, anche minorile, avviamento dei giovani ad attività illegali.

- Contrastare il fenomeno della perdita di lavoro, di proventi e quindi di gettito fiscale a causa della contraffazione.

- Aumentare la sicurezza in generale attraverso la diffusione della cultura della legalità. La contraffazione sta diventando infatti il canale di finanziamento prediletto dai terroristi.

Nell’ambito della contraffazione l’identificazione sicura delle cose è fondamentale per proteggere i produttori ed i consumatori nel settore del fashion, ma anche nel settore farmaceutico ed alimentare, dove la sicurezza –securitysi declina nella sua accezione di safety, ovvero di protezione dai danni alla salute del consumatore. Fino ad ora si è percorsa la strada di contrassegni di tipologia particolare es. ologrammi, etichette di colori o materiali particolari, che non si sono ancora dimostrati risolutivi.

Da una decina d’anni nell’elenco delle possibili applicazioni RFID compare il titolo anticontraffazione. La tecnologia RFID sembra decisamente adatta alla realizzazione di una etichetta intelligente in grado di permettere l’identificazione certa di ogni singolo oggetto su cui viene apposta o nel quale viene inclusa. Infatti, l’RFID permette la realizzazione di etichette che non necessitano di essere visibili per essere lette e, al contempo, contengono i dati caratteristici dell’oggetto su cui esse vengono apposte – SKU, lotto o numero seriale di produzione,certificati di autenticità. La tecnologia RFID offre già oggi molte possibilità, ma sono in corso ricerche per migliorare ancora le caratteristiche necessarie all’utilizzo in piena sicurezza e privacy.

Tecnologie RFID

Nell’ambito dell’RFID sono ormai disponibili diverse tecnologie in grado di permettere funzionalità di identificazione sicura, sia in HF che in UHF. Senza entrare nella disamina delle tecnologie disponibili sono qui presentate alcune delle caratteristiche dei contrassegni RFID anti contraffazione.

SICUREZZA

Il primo requisito di un contrassegno elettronico è quello di essere sicuro e difficile da contraffare. Sembra un ovvietà, ma lo è molto meno di quanto appaia. Possono esserci diverse tecniche di identificazione sicura, che prevedono identificatori non modificabili es. il seriale assegnato dal produttore o settori impostati dall’emittente e resi non modificabili, password di accesso ai dati e sistemi crittografici. I sistemi più semplici si affidano ad un codice univoco come chiave di accesso ad un sistema di tracking centralizzato, i più complessi si basano su certificati elettronici generati con tecniche di crittografia a chiavi asimmetriche. In genere più il sistema è complesso più il costo del certificato cresce. È necessario che l’azienda faccia una propria valutazione sul rischio di copia dei certificati, ricordandosi sempre che un oggetto dotato di certificato contraffatto è doppiamente contraffatto, specialmente se ha un sistema complesso di verifica poiché ispira piena fiducia in chi lo controlla.

Protezione della privacy del consumatore

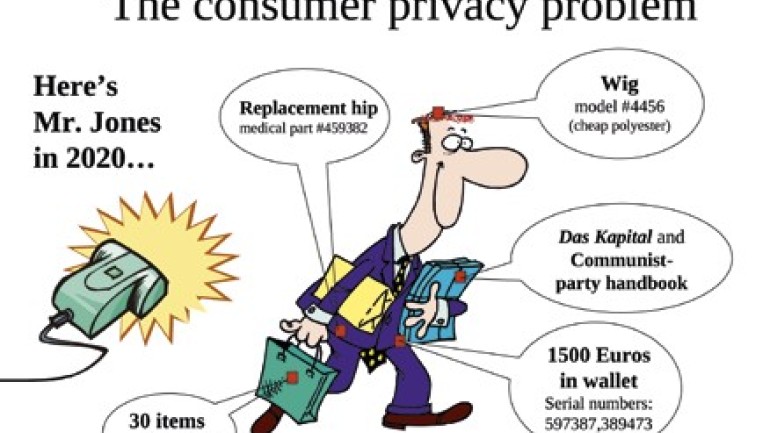

La presenza di un certificato elettronico leggibile a distanza pone alcuni potenziali problemi alla privacy del consumatore che possiede l’oggetto. Il principale problema è la lettura non autorizzata e senza consapevolezza da parte del possessore del tag incluso nell’oggetto. Almeno in linea teorica, sarebbe possibile effettuare una scansione di eventuali passanti rilevando informazioni a riguardo della loro identità o delle loro preferenze politiche, sessuali, religiose ecc. La vignetta, ampiamente pubblicata, riassume le preoccupazioni del consumatore.

Il problema può essere indirizzato tecnicamente e organizzativamente in diversi modi. La prima domanda da porsi nella progettazione di un sistema di anticontraffazione riguarda l’impiego del certificato nel ciclo di vita del prodotto finito. Il suo ruolo può terminare al momento della vendita o continuare anche dopo che il prodotto è stato venduto, per problemi di tracciabilità after-sales. Se nel primo caso può essere sufficiente rimuovere l’etichetta al momento della vendita, nel secondo caso sarà necessario ricorrere a tecniche più articolate quali disattivazione del certificato o riduzione delle sue possibilità di lettura a pochi centimetri in fase di vendita.

Utilizzo del certificato per finalità diverse

Spesso al sistema si chiedono altre funzioni, oltre alla contraffazione, quali antitaccheggio o logistiche, che richiedono letture long range che possono impattare sulla privacy. La scelta dell’impiego determina fortemente la scelta del tipo di tecnologia. Inoltre la combinazione di funzionalità nello stesso contrassegno ha un significativo impatto sui costi del tag, tanto da far considerare l’ipotesi di una doppia tecnologia, con etichetta fissa per l’anticontraffazione ed etichetta rimovibile per la logistica.

TRACCIABILITA'

La sola identificazione dell’oggetto attraverso l’RFID, per quanto sicura, potrebbe non essere sufficiente a garantire l’autenticità del prodotto. Infatti, almeno in linea teorica, anche il più sofisticato contrassegno potrebbe essere duplicato, ma, ancor più facilmente, la tecnologia più sofisticata potrebbe essere resa inutile da una cattiva applicazione di politiche e procedure aziendali. Immaginiamo cosa potrebbe accadere se i più sicuri certificati elettronici venissero consegnati in eccedenza e senza controllo alla catena di subfornitura in un mercato globale. Molto probabilmente comincerebbero presto ad apparire cloni dotati di un certificato di autenticità emesso dal produttore.

La presenza di un repository dei dati e delle transazioni sui certificati aumenterebbe sensibilmente il livello di sicurezza permettendo di seguire il suo percorso in tutta la supply chain, dalla sua nascita fino alla vendita e anche oltre, per le attività di after sales.

Quanto più è estesa la rete di controllo quanto più efficace diventa il sistema di anticontraffazione, per cui, se il consumatore fosse in grado di verificare autonomamente l’autenticità dei prodotti acquistati si raggiungerebbe la massima efficacia. Un primo e più facile intervento potrebbe essere quello di dotare gli store di stazioni per la verifica di autenticità di prodotto accedibile direttamente il consumatore. Queste stazioni potrebbero divenire anche strumenti di marketing, puntando sulla Customer Experience del cliente che, oltre a verificarne l’autenticità del prodotto può accedere a contenuti multimediali ad esso relativi.

In un futuro prossimo, con la tecnologia Near Field Communication (NFC) degli smartphone il consumatore potrà scaricarsi un App dal sito del produttore per verificare sul proprio telefonino originalità ottenendo informazioni sul prodotto e sul suo processo produttivo.

Sicurezza e affidabilità del sistema

Le transazioni potrebbero essere generate da operatori distribuiti a livello globale ed il sistema interrogato da milioni di persone, con numeri di transazioni in gioco indubbiamente elevati, quindi si dovrà dedicare particolare cura alla sicurezza e affidabilità dell’infrastruttura del sistema di tracking. L’affidabilità delle transazioni è la base per poter costruire un solido sistema di individuazioni di anomalie e quindi di sospette contraffazioni e la permanenza delle informazioni a sistema è di anni se non decenni.La sicurezza informatica di tale sistema è un punto critico: un investimento consistente in termini di risorse e di tempo necessario per costruire una base dati di milioni di transazioni all’anno potrebbe infatti essere vanificata da interventi accidentali o deliberati che ne portino alla distruzione o alla disattivazione. Sia nel disegno della infrastruttura che nella gestione delle procedure di sicurezza è perciò consigliabile un attento assessment sulle vulnerabilità del sistema.

Policy e Procedure

Per rendere efficace la tecnologia sono necessari accordi tra le parti e procedure che devono essere rispettate nell’ecosistema di sicurezza delle cose. Il più sofisticato sistema tecnologico potrebbe essere vanificato dalla scarsa attenzione o dal disinteresse di persone ed enti che lo dovrebbero gestire. Un esempio che abbiamo affrontato riguarda la messa in opera dei certificati, che all’inizio del progetto provocava il danneggiamento degli stessi in percentuali non accettabili. Solo una rigida policy verso i fornitori ha permesso un rapido rientro nei livelli previsti. Policy e procedure richiedono un commitment da parte del board delle aziende per essere rese effettive e forse questa può diventare la parte più critica dell’intero progetto.

Compliancy del sistema

Uno dei temi più delicati e critici di un progetto RFID è la compliancy o aderenza alle norme e leggi. In un mercato globale le merci si spostano ovunque e quindi sono soggette alle norme e regolamenti di tutti i paesi in cui si trovano. Gli aspetti trattati sono squisitamente legali e devono essere analizzati prima di affrontare un progetto. Purtroppo o per fortuna, si può rilevare come esistano pochissime normative ed ancor meno leggi a riguardo. Sembra che le autorità più avvedute (segnatamente quelle statunitensi) procedano con cautela nell’emissione di regole che potrebbero uccidere sul nascere una tecnologia promettente ed utile, che in fondo, per quanto riguarda la privacy, è meno critica di un telefono mobile o del web, però in alcuni paesi (ad esempio in Italia ) le autorità della privacy hanno già emesso direttive che potrebbero essere particolarmente restrittive. Il quadro di valutazione dell’impatto delle applicazioni RFID sulla protezione della vita privata e dei dati emesso nel 2012 dalla commissione UE, con i rappresentanti dell’industria, dei consumatori e dei garanti della privacy, sancisce un approccio realistico nel quale, oltre a stabilire alcune regole su base volontaria, si richiede alle aziende di procedere ad un assessment, alla documentazione e al controllo dei rischi alla privacy della persona. Nel documento si stabiliscono diverse modalità di gestione dei dati RFID in base all’impatto potenziale sulla privacy; sono inoltre presentati in modo chiaro esempi di attività e controlli da eseguire nella gestione. Probabilmente non si tratta di un punto di arrivo, ma di un punto di partenza dal quale sviluppare una propria strategia di comunicazione ai garanti, alle associazioni ed al cliente, per guadagnarne fiducia nella azienda in primo luogo e anche nella tecnologia come conseguenza.

Conclusione

Come in tutti i contesti complessi, la sicurezza delle cose non coinvolge la sola sfera della tecnologia, ma entra nel merito delle policy e procedure aziendali, oltre che degli aspetti normativi e legali e quindi necessita di una gestione attenta e rispettosa dei diritti delle parti coinvolte. I progetti relativi all’anticontraffazione richiedono un approccio organizzativo e di comunicazione che richiede sforzi superiore a quello tecnico realizzativi. Sicuramente l’organizzazione e i propri partner devono essere consapevoli delle scelte che mettono in atto in modo da evitare effetti negativi verso l’interno e l’esterno della organizzazione. Ma la considerazione finale è ottimistica: non esistono impedimenti tali da scoraggiare l’organizzazione in uno dei progetti che sicuramente è strategico per il business e l’immagine dell’azienda. Con consapevolezza e pianificazione i potenziali problemi possono essere superati, tenendo presente che, nella nostra esperienza, sono veramente pochi gli oppositori di una tecnologia che può portare tanti benefici anche all’utilizzatore: la telefonia mobile insegna.

La sicurezza è il grado di protezione contro pericoli, danno, perdita ed azioni illegali e storicamente è stata declinata in sicurezza fisica di persone e di ambienti - con i sistemi di identificazione, anti intrusione e di video sorveglianza - in sicurezza logica sulle informazioni – con le varie branche della sicurezza informatica – ed in qualche misura in sicurezza delle cose, in particolare con i sistemi di “loss prevention” e di “GPS vehicle tracking”. Nell’ambito della “loss prevention” ad esempio è da quarant’anni che tecnologie di Electronic Article Sorveillance (EAS) contrastano il taccheggio presso i centri commerciali ed altri punti vendita e sono in continua evoluzione.

La definizione di sicurezza delle cose raccoglie tutte le applicazioni che vanno dalla difesa dei diritti di proprietà intellettuale e legali dei produttori, offesi dalla contraffazione, al contrasto della produzione e distribuzione non autorizzata (mercato grigio), fino alla difesa della proprietà materiale con i sistemi di loss prevention e di GPS vehicle tracking. Ma la sicurezza delle cose ha anche valenza sociali e di salute pubblica. La sicurezza delle cose dovrebbe avere molteplici obiettivi:

- Proteggere i legittimi proprietari dalla sottrazione di beni o dal loro utilizzo non autorizzato da parte di soggetti che operano illegalmente.

- Proteggere le aziende che detengono i diritti e sono produttori dei beni, dai potenziali danni economici e di immagine causati dalla contraffazione.

- Prevenire e dissuadere i tentativi di produzione e distribuzione non autorizzata da parte di fornitori, subfornitori e dai canali di vendita infedeli.

- Aiutare il proprio personale, gli investigatori o le autorità delegate ad identificare velocemente e certificare i prodotti originali nell’ambito dei controlli su merci sospette.

- Fornire ai destinatari finali dei beni la sicurezza dell’autenticità e provenienza di quello che stanno acquistando.

- Evitare il rischio di danni alla salute del consumatore e all’ambiente conseguenti alla produzione e all’utilizzo di prodotti di origine e produzione ignota.

- Contrastare le pratiche illegali e lo sfruttamento delle persone limitando conseguenze sociali quali sfruttamento del lavoro, anche minorile, avviamento dei giovani ad attività illegali.

- Contrastare il fenomeno della perdita di lavoro, di proventi e quindi di gettito fiscale a causa della contraffazione.

- Aumentare la sicurezza in generale attraverso la diffusione della cultura della legalità. La contraffazione sta diventando infatti il canale di finanziamento prediletto dai terroristi.

Nell’ambito della contraffazione l’identificazione sicura delle cose è fondamentale per proteggere i produttori ed i consumatori nel settore del fashion, ma anche nel settore farmaceutico ed alimentare, dove la sicurezza –securitysi declina nella sua accezione di safety, ovvero di protezione dai danni alla salute del consumatore. Fino ad ora si è percorsa la strada di contrassegni di tipologia particolare es. ologrammi, etichette di colori o materiali particolari, che non si sono ancora dimostrati risolutivi.

Da una decina d’anni nell’elenco delle possibili applicazioni RFID compare il titolo anticontraffazione. La tecnologia RFID sembra decisamente adatta alla realizzazione di una etichetta intelligente in grado di permettere l’identificazione certa di ogni singolo oggetto su cui viene apposta o nel quale viene inclusa. Infatti, l’RFID permette la realizzazione di etichette che non necessitano di essere visibili per essere lette e, al contempo, contengono i dati caratteristici dell’oggetto su cui esse vengono apposte – SKU, lotto o numero seriale di produzione,certificati di autenticità. La tecnologia RFID offre già oggi molte possibilità, ma sono in corso ricerche per migliorare ancora le caratteristiche necessarie all’utilizzo in piena sicurezza e privacy.

Tecnologie RFID

Nell’ambito dell’RFID sono ormai disponibili diverse tecnologie in grado di permettere funzionalità di identificazione sicura, sia in HF che in UHF. Senza entrare nella disamina delle tecnologie disponibili sono qui presentate alcune delle caratteristiche dei contrassegni RFID anti contraffazione.

SICUREZZA

Il primo requisito di un contrassegno elettronico è quello di essere sicuro e difficile da contraffare. Sembra un ovvietà, ma lo è molto meno di quanto appaia. Possono esserci diverse tecniche di identificazione sicura, che prevedono identificatori non modificabili es. il seriale assegnato dal produttore o settori impostati dall’emittente e resi non modificabili, password di accesso ai dati e sistemi crittografici. I sistemi più semplici si affidano ad un codice univoco come chiave di accesso ad un sistema di tracking centralizzato, i più complessi si basano su certificati elettronici generati con tecniche di crittografia a chiavi asimmetriche. In genere più il sistema è complesso più il costo del certificato cresce. È necessario che l’azienda faccia una propria valutazione sul rischio di copia dei certificati, ricordandosi sempre che un oggetto dotato di certificato contraffatto è doppiamente contraffatto, specialmente se ha un sistema complesso di verifica poiché ispira piena fiducia in chi lo controlla.

Protezione della privacy del consumatore

La presenza di un certificato elettronico leggibile a distanza pone alcuni potenziali problemi alla privacy del consumatore che possiede l’oggetto. Il principale problema è la lettura non autorizzata e senza consapevolezza da parte del possessore del tag incluso nell’oggetto. Almeno in linea teorica, sarebbe possibile effettuare una scansione di eventuali passanti rilevando informazioni a riguardo della loro identità o delle loro preferenze politiche, sessuali, religiose ecc. La vignetta, ampiamente pubblicata, riassume le preoccupazioni del consumatore.

Il problema può essere indirizzato tecnicamente e organizzativamente in diversi modi. La prima domanda da porsi nella progettazione di un sistema di anticontraffazione riguarda l’impiego del certificato nel ciclo di vita del prodotto finito. Il suo ruolo può terminare al momento della vendita o continuare anche dopo che il prodotto è stato venduto, per problemi di tracciabilità after-sales. Se nel primo caso può essere sufficiente rimuovere l’etichetta al momento della vendita, nel secondo caso sarà necessario ricorrere a tecniche più articolate quali disattivazione del certificato o riduzione delle sue possibilità di lettura a pochi centimetri in fase di vendita.

Utilizzo del certificato per finalità diverse

Spesso al sistema si chiedono altre funzioni, oltre alla contraffazione, quali antitaccheggio o logistiche, che richiedono letture long range che possono impattare sulla privacy. La scelta dell’impiego determina fortemente la scelta del tipo di tecnologia. Inoltre la combinazione di funzionalità nello stesso contrassegno ha un significativo impatto sui costi del tag, tanto da far considerare l’ipotesi di una doppia tecnologia, con etichetta fissa per l’anticontraffazione ed etichetta rimovibile per la logistica.

TRACCIABILITA'

La sola identificazione dell’oggetto attraverso l’RFID, per quanto sicura, potrebbe non essere sufficiente a garantire l’autenticità del prodotto. Infatti, almeno in linea teorica, anche il più sofisticato contrassegno potrebbe essere duplicato, ma, ancor più facilmente, la tecnologia più sofisticata potrebbe essere resa inutile da una cattiva applicazione di politiche e procedure aziendali. Immaginiamo cosa potrebbe accadere se i più sicuri certificati elettronici venissero consegnati in eccedenza e senza controllo alla catena di subfornitura in un mercato globale. Molto probabilmente comincerebbero presto ad apparire cloni dotati di un certificato di autenticità emesso dal produttore.

La presenza di un repository dei dati e delle transazioni sui certificati aumenterebbe sensibilmente il livello di sicurezza permettendo di seguire il suo percorso in tutta la supply chain, dalla sua nascita fino alla vendita e anche oltre, per le attività di after sales.

Quanto più è estesa la rete di controllo quanto più efficace diventa il sistema di anticontraffazione, per cui, se il consumatore fosse in grado di verificare autonomamente l’autenticità dei prodotti acquistati si raggiungerebbe la massima efficacia. Un primo e più facile intervento potrebbe essere quello di dotare gli store di stazioni per la verifica di autenticità di prodotto accedibile direttamente il consumatore. Queste stazioni potrebbero divenire anche strumenti di marketing, puntando sulla Customer Experience del cliente che, oltre a verificarne l’autenticità del prodotto può accedere a contenuti multimediali ad esso relativi.

In un futuro prossimo, con la tecnologia Near Field Communication (NFC) degli smartphone il consumatore potrà scaricarsi un App dal sito del produttore per verificare sul proprio telefonino originalità ottenendo informazioni sul prodotto e sul suo processo produttivo.

Sicurezza e affidabilità del sistema

Le transazioni potrebbero essere generate da operatori distribuiti a livello globale ed il sistema interrogato da milioni di persone, con numeri di transazioni in gioco indubbiamente elevati, quindi si dovrà dedicare particolare cura alla sicurezza e affidabilità dell’infrastruttura del sistema di tracking. L’affidabilità delle transazioni è la base per poter costruire un solido sistema di individuazioni di anomalie e quindi di sospette contraffazioni e la permanenza delle informazioni a sistema è di anni se non decenni.La sicurezza informatica di tale sistema è un punto critico: un investimento consistente in termini di risorse e di tempo necessario per costruire una base dati di milioni di transazioni all’anno potrebbe infatti essere vanificata da interventi accidentali o deliberati che ne portino alla distruzione o alla disattivazione. Sia nel disegno della infrastruttura che nella gestione delle procedure di sicurezza è perciò consigliabile un attento assessment sulle vulnerabilità del sistema.

Policy e Procedure

Per rendere efficace la tecnologia sono necessari accordi tra le parti e procedure che devono essere rispettate nell’ecosistema di sicurezza delle cose. Il più sofisticato sistema tecnologico potrebbe essere vanificato dalla scarsa attenzione o dal disinteresse di persone ed enti che lo dovrebbero gestire. Un esempio che abbiamo affrontato riguarda la messa in opera dei certificati, che all’inizio del progetto provocava il danneggiamento degli stessi in percentuali non accettabili. Solo una rigida policy verso i fornitori ha permesso un rapido rientro nei livelli previsti. Policy e procedure richiedono un commitment da parte del board delle aziende per essere rese effettive e forse questa può diventare la parte più critica dell’intero progetto.

Compliancy del sistema

Uno dei temi più delicati e critici di un progetto RFID è la compliancy o aderenza alle norme e leggi. In un mercato globale le merci si spostano ovunque e quindi sono soggette alle norme e regolamenti di tutti i paesi in cui si trovano. Gli aspetti trattati sono squisitamente legali e devono essere analizzati prima di affrontare un progetto. Purtroppo o per fortuna, si può rilevare come esistano pochissime normative ed ancor meno leggi a riguardo. Sembra che le autorità più avvedute (segnatamente quelle statunitensi) procedano con cautela nell’emissione di regole che potrebbero uccidere sul nascere una tecnologia promettente ed utile, che in fondo, per quanto riguarda la privacy, è meno critica di un telefono mobile o del web, però in alcuni paesi (ad esempio in Italia ) le autorità della privacy hanno già emesso direttive che potrebbero essere particolarmente restrittive. Il quadro di valutazione dell’impatto delle applicazioni RFID sulla protezione della vita privata e dei dati emesso nel 2012 dalla commissione UE, con i rappresentanti dell’industria, dei consumatori e dei garanti della privacy, sancisce un approccio realistico nel quale, oltre a stabilire alcune regole su base volontaria, si richiede alle aziende di procedere ad un assessment, alla documentazione e al controllo dei rischi alla privacy della persona. Nel documento si stabiliscono diverse modalità di gestione dei dati RFID in base all’impatto potenziale sulla privacy; sono inoltre presentati in modo chiaro esempi di attività e controlli da eseguire nella gestione. Probabilmente non si tratta di un punto di arrivo, ma di un punto di partenza dal quale sviluppare una propria strategia di comunicazione ai garanti, alle associazioni ed al cliente, per guadagnarne fiducia nella azienda in primo luogo e anche nella tecnologia come conseguenza.

Conclusione

Come in tutti i contesti complessi, la sicurezza delle cose non coinvolge la sola sfera della tecnologia, ma entra nel merito delle policy e procedure aziendali, oltre che degli aspetti normativi e legali e quindi necessita di una gestione attenta e rispettosa dei diritti delle parti coinvolte. I progetti relativi all’anticontraffazione richiedono un approccio organizzativo e di comunicazione che richiede sforzi superiore a quello tecnico realizzativi. Sicuramente l’organizzazione e i propri partner devono essere consapevoli delle scelte che mettono in atto in modo da evitare effetti negativi verso l’interno e l’esterno della organizzazione. Ma la considerazione finale è ottimistica: non esistono impedimenti tali da scoraggiare l’organizzazione in uno dei progetti che sicuramente è strategico per il business e l’immagine dell’azienda. Con consapevolezza e pianificazione i potenziali problemi possono essere superati, tenendo presente che, nella nostra esperienza, sono veramente pochi gli oppositori di una tecnologia che può portare tanti benefici anche all’utilizzatore: la telefonia mobile insegna.

19/02/2016

09/04/2012

23/10/2012

15/04/2013